~ AI悪用攻撃の拡大、記録的なランサムウェア被害、蔓延するフィッシング攻撃が、日本をはじめ世界の企業に強固なサイバー防御の再構築を迫る ~

サイバーセキュリティとデータ保護のグローバルリーダーであるAcronisの日本法人であるアクロニス・ジャパン株式会社(本社:東京都港区、代表取締役社長:川崎 哲郎、以下アクロニス)は、本日、年2回発行されるサイバー脅威レポートの2025年下半期版の調査結果を公開しました。「アクロニス サイバー脅威レポート 2025年下半期版:脆弱性攻撃からAIを悪用した攻撃へ」と題された本レポートは、Acronis Threat Research Unit(アクロニス脅威リサーチユニット:TRU)とアクロニスの収集したテレメトリデータに基づき、世界のサイバー脅威アクティビティを分析しています。本レポートでは、日本の主な調査結果とあわせて、2025年に観測された主要な動向を取り上げ、特に下半期に焦点を当て解説しています。

調査結果から、サイバー攻撃の増加傾向が継続していることが明らかになりました。メールを起点とする攻撃は、前年比で組織あたり16%増、ユーザーあたりで20%増となりました。一方、フィッシングは依然として主要な侵入経路であり、マネージドサービスプロバイダー(MSP)を標的とした攻撃の52%を占めています。コラボレーションプラットフォームを狙った高度な攻撃は、2024年の12%から2025年には31%へと急増し、より甚大な影響を及ぼす二次的攻撃チャネルへの転換が示されています。

日本に関する調査では、マルウェア攻撃の多くが初期段階で阻止され、エンドポイントへの到達が効果的に防がれていることが明らかになりました。一方で、wscriptやPowerShellを悪用したスクリプト主導型の攻撃、情報窃取やラテラルムーブメント(横移動)といった静かに進行する侵入型攻撃、さらにランサムウェアによる持続的な脅威が引き続き確認されています。これらの結果は、日本が業務妨害や金銭的利益を狙う攻撃者にとって依然として魅力的な標的であることを示しています。こうした静かな侵入を早期に検知・阻止するため、EDR/XDR、挙動検知、権限監視の重要性が一層高まっています。

サイバーセキュリティとデータ保護のグローバルリーダーであるAcronisの日本法人であるアクロニス・ジャパン株式会社(本社:東京都港区、代表取締役社長:川崎 哲郎、以下アクロニス)は、本日、年2回発行されるサイバー脅威レポートの2025年下半期版の調査結果を公開しました。「アクロニス サイバー脅威レポート 2025年下半期版:脆弱性攻撃からAIを悪用した攻撃へ」と題された本レポートは、Acronis Threat Research Unit(アクロニス脅威リサーチユニット:TRU)とアクロニスの収集したテレメトリデータに基づき、世界のサイバー脅威アクティビティを分析しています。本レポートでは、日本の主な調査結果とあわせて、2025年に観測された主要な動向を取り上げ、特に下半期に焦点を当て解説しています。

調査結果から、サイバー攻撃の増加傾向が継続していることが明らかになりました。メールを起点とする攻撃は、前年比で組織あたり16%増、ユーザーあたりで20%増となりました。一方、フィッシングは依然として主要な侵入経路であり、マネージドサービスプロバイダー(MSP)を標的とした攻撃の52%を占めています。コラボレーションプラットフォームを狙った高度な攻撃は、2024年の12%から2025年には31%へと急増し、より甚大な影響を及ぼす二次的攻撃チャネルへの転換が示されています。

日本に関する調査では、マルウェア攻撃の多くが初期段階で阻止され、エンドポイントへの到達が効果的に防がれていることが明らかになりました。一方で、wscriptやPowerShellを悪用したスクリプト主導型の攻撃、情報窃取やラテラルムーブメント(横移動)といった静かに進行する侵入型攻撃、さらにランサムウェアによる持続的な脅威が引き続き確認されています。これらの結果は、日本が業務妨害や金銭的利益を狙う攻撃者にとって依然として魅力的な標的であることを示しています。こうした静かな侵入を早期に検知・阻止するため、EDR/XDR、挙動検知、権限監視の重要性が一層高まっています。

2025年の主なサイバーセキュリティ動向は以下の通りです:

• PowerShellの悪用が突出:正規ツールの中で世界的に最も多く悪用されており、特にドイツ、米国、ブラジルで顕著です。

• フィッシングが依然として蔓延:2025年下半期には、すべてのメール脅威の83%をフィッシングが占めました。

• 高リスクなMSPの脆弱性:2025年に開示されたMSPプラットフォームのCVEは、件数自体は少ないものの、そのすべてが「高」または「致命的」に分類されました。

• AIの本格運用:サイバー犯罪者は、偵察、ランサムウェア交渉、ソーシャルエンジニアリングなど、日々繰り返す攻撃ワークフローにAIを本格的に組み込むようになりました。

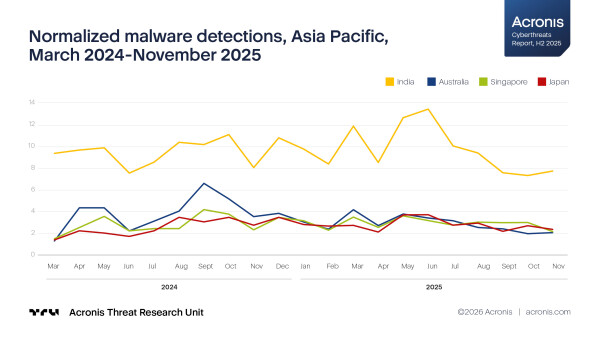

• 攻撃が集中した国と地域:大量感染や侵入拡大の割合が最も高かったのはインド、米国および、オランダでした。また、マルウェアの被害が最も多かったのは韓国で、ユーザーの12%が被害に遭いました。

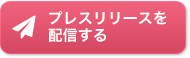

• 攻撃が集中した業界:製造、テクノロジー、医療業界は、システムの継続稼働に対する高い需要と複雑で分散した環境が要因となり、ランサムウェア攻撃の主要な標的となりました。

2025年には、AIを悪用したサイバー犯罪も激増しました。攻撃者は、AIを悪用して攻撃の規模を拡大し、偵察活動を自動化するとともに、恐喝戦略の高度化を図りました。例として、GLOBAL GROUPはAI主導システムを用いて、複数の被害者に対するランサムウェア交渉を効率的に管理しました。一方、GTG-2002はAI支援の偵察活動やデータ窃取を通じて、攻撃のインパクトを最大化しました。ソーシャルエンジニアリング攻撃も進化し、仮想誘拐詐欺では、AIを使って説得力のある「生存証明」画像を生成し、被害者を欺き心理的な圧迫を増幅させました。こうした進化は、攻撃の高速化、高度化、そして規模の拡大によって従来型の防御体制を揺さぶり、サイバー犯罪が新たな時代に突入したことを示唆しています。

ランサムウェアは、依然として脅威環境の中心的存在です。MSPと通信事業者の約150社が直接標的となり、世界全体で7,600件を超える被害が公表されました。活動が最も活発だったランサムウェアグループとその被害件数は、Qilin(962件)、Akira(726件)、Cl0p(517件)でした。製造、テクノロジー、医療業界が特に深刻な影響を受け、被害件数は米国が3,243件と最多を記録しました。2025年下半期には、Sinobi、TheGentlemen、CoinbaseCartelといった新たなランサムウェアグループも出現しています。

• PowerShellの悪用が突出:正規ツールの中で世界的に最も多く悪用されており、特にドイツ、米国、ブラジルで顕著です。

• フィッシングが依然として蔓延:2025年下半期には、すべてのメール脅威の83%をフィッシングが占めました。

• 高リスクなMSPの脆弱性:2025年に開示されたMSPプラットフォームのCVEは、件数自体は少ないものの、そのすべてが「高」または「致命的」に分類されました。

• AIの本格運用:サイバー犯罪者は、偵察、ランサムウェア交渉、ソーシャルエンジニアリングなど、日々繰り返す攻撃ワークフローにAIを本格的に組み込むようになりました。

• 攻撃が集中した国と地域:大量感染や侵入拡大の割合が最も高かったのはインド、米国および、オランダでした。また、マルウェアの被害が最も多かったのは韓国で、ユーザーの12%が被害に遭いました。

• 攻撃が集中した業界:製造、テクノロジー、医療業界は、システムの継続稼働に対する高い需要と複雑で分散した環境が要因となり、ランサムウェア攻撃の主要な標的となりました。

2025年には、AIを悪用したサイバー犯罪も激増しました。攻撃者は、AIを悪用して攻撃の規模を拡大し、偵察活動を自動化するとともに、恐喝戦略の高度化を図りました。例として、GLOBAL GROUPはAI主導システムを用いて、複数の被害者に対するランサムウェア交渉を効率的に管理しました。一方、GTG-2002はAI支援の偵察活動やデータ窃取を通じて、攻撃のインパクトを最大化しました。ソーシャルエンジニアリング攻撃も進化し、仮想誘拐詐欺では、AIを使って説得力のある「生存証明」画像を生成し、被害者を欺き心理的な圧迫を増幅させました。こうした進化は、攻撃の高速化、高度化、そして規模の拡大によって従来型の防御体制を揺さぶり、サイバー犯罪が新たな時代に突入したことを示唆しています。

ランサムウェアは、依然として脅威環境の中心的存在です。MSPと通信事業者の約150社が直接標的となり、世界全体で7,600件を超える被害が公表されました。活動が最も活発だったランサムウェアグループとその被害件数は、Qilin(962件)、Akira(726件)、Cl0p(517件)でした。製造、テクノロジー、医療業界が特に深刻な影響を受け、被害件数は米国が3,243件と最多を記録しました。2025年下半期には、Sinobi、TheGentlemen、CoinbaseCartelといった新たなランサムウェアグループも出現しています。

サプライチェーンおよびMSPを標的とした攻撃は、依然として深刻な問題です。攻撃者はAnyDeskやTeamViewerといったRMMツールを悪用し、1,200社以上のサードパーティおよびサプライチェーンが被害を受けました。国別では米国が最多で、574件に上ります。これらの攻撃の中心的存在となったのがAkiraとCl0pであり、MSPとその顧客に対する継続的なリスクが浮き彫りになりました。

日本の主な調査結果は以下の通りです:

• スクリプトを起点とした攻撃手法が顕著:Acronisの国別EDR/XDR検出件数トップ10のひとつである日本では、wscriptやPowerShellを悪用したスクリプト主導型の攻撃が顕著で、キーロギングを含む不正なスクリプト活動が継続的に検知されました。初期侵入経路として悪意のある文書ファイルが依然有効な手法であり、一部ではSMBを利用したラテラルムーブメントも観測されています。さらに、暗号資産マイニングやcurlを用いたデータ外部送信(情報漏えい型行動)といった攻撃パターンも確認されました。スクリプトを起点とした攻撃により、情報窃取・ラテラルムーブメント・マネタイズが組み合わさった脅威傾向が浮き彫りになりました。また、2025年を通して特に顕著であった脅威として、トロイの木馬 GenericSCH.Wscript.AやAMSI.Suspicious.PowerShellKeyloggingActivity.T1056が挙げられます。

• ランサムウェア検出率で世界3位:日本は、ドイツ、韓国に続いてランサムウェア脅威が著しく高い結果となりました。2024年から続いて持続的な上昇傾向を示し、年初は低い一桁台の数値から、5月から二桁台(11.04~14.6)へと移行し、攻撃者の関心が高まっていることを示しています。ランサムウェアは依然として重大な脅威であり、一度のランサムウェア感染が事業継続にかかわる深刻な業務的・財務的損害を引き起こす可能性があります。

• マルウェア検知率は低水準を維持:一方で、日本はマルウェア検知において「低リスク国」(シンガポール、カナダ、英国と同列)として分類され、2025年を通じてマルウェア検知とURLベースの脅威が一貫して低水準(1.46~3.64%)で推移しました。2025年後半も一定数のURL検知は見られたものの、多くの攻撃が初期段階で阻止されており、同様のフィッシングや不正URLを起点としたキャンペーンが日本にも到達していたにもかかわらず、実際のマルウェア実行に至るケースは他国と比べて少ない結果となりました。

日本の主な調査結果は以下の通りです:

• スクリプトを起点とした攻撃手法が顕著:Acronisの国別EDR/XDR検出件数トップ10のひとつである日本では、wscriptやPowerShellを悪用したスクリプト主導型の攻撃が顕著で、キーロギングを含む不正なスクリプト活動が継続的に検知されました。初期侵入経路として悪意のある文書ファイルが依然有効な手法であり、一部ではSMBを利用したラテラルムーブメントも観測されています。さらに、暗号資産マイニングやcurlを用いたデータ外部送信(情報漏えい型行動)といった攻撃パターンも確認されました。スクリプトを起点とした攻撃により、情報窃取・ラテラルムーブメント・マネタイズが組み合わさった脅威傾向が浮き彫りになりました。また、2025年を通して特に顕著であった脅威として、トロイの木馬 GenericSCH.Wscript.AやAMSI.Suspicious.PowerShellKeyloggingActivity.T1056が挙げられます。

• ランサムウェア検出率で世界3位:日本は、ドイツ、韓国に続いてランサムウェア脅威が著しく高い結果となりました。2024年から続いて持続的な上昇傾向を示し、年初は低い一桁台の数値から、5月から二桁台(11.04~14.6)へと移行し、攻撃者の関心が高まっていることを示しています。ランサムウェアは依然として重大な脅威であり、一度のランサムウェア感染が事業継続にかかわる深刻な業務的・財務的損害を引き起こす可能性があります。

• マルウェア検知率は低水準を維持:一方で、日本はマルウェア検知において「低リスク国」(シンガポール、カナダ、英国と同列)として分類され、2025年を通じてマルウェア検知とURLベースの脅威が一貫して低水準(1.46~3.64%)で推移しました。2025年後半も一定数のURL検知は見られたものの、多くの攻撃が初期段階で阻止されており、同様のフィッシングや不正URLを起点としたキャンペーンが日本にも到達していたにもかかわらず、実際のマルウェア実行に至るケースは他国と比べて少ない結果となりました。

本レポートに関して、アクロニス・ジャパンのTRU ソリューションアーキテクト 杉山吉寿は、次のように述べています。

「2025年は、攻撃者がフィッシングやランサムウェアといった従来型の手口を継続・強化しながら、AIを偵察、誘導、恐喝、交渉などの工程に組み込み、攻撃全体の高速化と効率化が進んでいることが示唆されています。AIは『新しい攻撃手法そのもの』ではなく、攻撃ワークフローを加速させる道具として組み込まれています。日本に関する調査では、マルウェア検知率は相対的に低水準に見える一方で、wscriptやPowerShellを悪用したスクリプト起点の不正活動、悪意ある文書ファイルによる侵入、SMBによるラテラルムーブメント、curlを用いたデータ外部送信といった『静かに進行する侵入型攻撃』が継続して観測されています。つまり、入口で遮断できているように見えても、侵入後の工程で被害が拡大し得る点に注意が必要です。

また、日本はランサムウェア検出率で世界上位に位置しており、侵入後の検知や封じ込めの遅れが事業継続に直結します。重要なのは、対策を単一の『正解』に固定しないことです。バックアップ『だけ』では不十分ですが、バックアップ無しでは復旧できません。同様に、VPNが単独で原因となるわけではなく、露出面、認証、端末統制、権限管理、監査性の不足が組み合わさることで侵害の起点になり得ます。

だからこそ、入口対策に加えて、EDR/XDRによる早期検知と自動化、権限管理とログに基づく監査性の確保、そして『クリーンに復旧できるバックアップ設計(復旧手順と復元検証を含む)』を、平時から一体の運用として回し続けることが重要です。」

アクロニスの最高情報セキュリティ責任者(CISO)であるジェラード・ブショルト(Gerald Beuchelt)は、次のように述べています。

「サイバー脅威が加速度的に進化する中、2025年は、攻撃者がフィッシングやランサムウェアといった従来型の手法を拡張するだけでなく、AIを悪用して、より迅速かつ効率的に、そしてこれまで以上の規模で活動していることが明らかになりました。攻撃者はAIを自らの攻撃プロセスに積極的に取り込み始めており、サイバーセキュリティの状況は新たな局面に入りつつあります。このような変化を踏まえ、組織は脅威を予測し、防御を自動化し、従来型の攻撃とAI主導の攻撃の双方に耐えうるレジリエントなシステム基盤を構築することが求められています。」

詳細については、以下のリンクから「Acronis サイバー脅威レポート 2025年下半期版」の全文(英語)をダウンロードしてください。

https://www.acronis.com/en/resource-center/resource/acronis-cyberthreats-report-h2-2025/

「Acronis サイバー脅威レポート 2025年下半期版」のエグゼクティブサマリー日本語版については、以下のリンクよりダウンロードしてご確認ください。

https://www.acronis.com/ja/resource-center/resource/acronis-cyberthreats-report-h2-2025/

本レポートとその調査結果の詳細については、以下のAcronisブログをご覧ください。

https://www.acronis.com/ja/blog/posts/acronis-cyberthreats-report-h2-2025-cybercriminals-are-now-scaling-attacks-with-ai/

※本稿では「検知」を、挙動、通信、相関などをもとに兆候を捉え脅威として判定しアラートを上げられること(ブロックの有無は別)とします。「検出」は、シグネチャ・ハッシュ・既知IOCなどの既知の悪性指標に一致するものを、スキャン/照合によってマルウェアとして見つけることを指します。

■アクロニスについて:

アクロニスは、マネージドサービスプロバイダー(MSP)、中小企業(SMB)、およびエンタープライズ企業のIT部門向けにネイティブに統合されたサイバーセキュリティ、データ保護、およびエンドポイント管理を提供するグローバルなサイバープロテクション企業です。アクロニスの効率性に優れたソリューションは、最小限のダウンタイムで最新のサイバー脅威を特定、防止、検出、対応、修復、復元し、データの完全性とビジネスの継続性を確保するように設計されています。アクロニスは、多様で分散したIT環境のニーズを満たす独自の機能により、MSP向けに市場で最も包括的なセキュリティソリューションを提供しています。

アクロニスは2003年にシンガポールで設立されたスイス企業です。アクロニスは、世界15か所のオフィスと50カ国以上で拠点を擁しており、Acronis Cyber Protectソリューションは150カ国に26言語で提供され、2万1千社を超えるサービスプロバイダーで利用されており75万社を超える企業を保護しています。詳細は、https://www.acronis.com/ja/ をご参照ください。

Acronis(R)は米国、およびその他の国におけるAcronis International GmbHの登録商標です。

ここに記載されるその他すべての製品名および登録/未登録商標は、識別のみを目的としており、その所有権は各社にあります。

「2025年は、攻撃者がフィッシングやランサムウェアといった従来型の手口を継続・強化しながら、AIを偵察、誘導、恐喝、交渉などの工程に組み込み、攻撃全体の高速化と効率化が進んでいることが示唆されています。AIは『新しい攻撃手法そのもの』ではなく、攻撃ワークフローを加速させる道具として組み込まれています。日本に関する調査では、マルウェア検知率は相対的に低水準に見える一方で、wscriptやPowerShellを悪用したスクリプト起点の不正活動、悪意ある文書ファイルによる侵入、SMBによるラテラルムーブメント、curlを用いたデータ外部送信といった『静かに進行する侵入型攻撃』が継続して観測されています。つまり、入口で遮断できているように見えても、侵入後の工程で被害が拡大し得る点に注意が必要です。

また、日本はランサムウェア検出率で世界上位に位置しており、侵入後の検知や封じ込めの遅れが事業継続に直結します。重要なのは、対策を単一の『正解』に固定しないことです。バックアップ『だけ』では不十分ですが、バックアップ無しでは復旧できません。同様に、VPNが単独で原因となるわけではなく、露出面、認証、端末統制、権限管理、監査性の不足が組み合わさることで侵害の起点になり得ます。

だからこそ、入口対策に加えて、EDR/XDRによる早期検知と自動化、権限管理とログに基づく監査性の確保、そして『クリーンに復旧できるバックアップ設計(復旧手順と復元検証を含む)』を、平時から一体の運用として回し続けることが重要です。」

アクロニスの最高情報セキュリティ責任者(CISO)であるジェラード・ブショルト(Gerald Beuchelt)は、次のように述べています。

「サイバー脅威が加速度的に進化する中、2025年は、攻撃者がフィッシングやランサムウェアといった従来型の手法を拡張するだけでなく、AIを悪用して、より迅速かつ効率的に、そしてこれまで以上の規模で活動していることが明らかになりました。攻撃者はAIを自らの攻撃プロセスに積極的に取り込み始めており、サイバーセキュリティの状況は新たな局面に入りつつあります。このような変化を踏まえ、組織は脅威を予測し、防御を自動化し、従来型の攻撃とAI主導の攻撃の双方に耐えうるレジリエントなシステム基盤を構築することが求められています。」

詳細については、以下のリンクから「Acronis サイバー脅威レポート 2025年下半期版」の全文(英語)をダウンロードしてください。

https://www.acronis.com/en/resource-center/resource/acronis-cyberthreats-report-h2-2025/

「Acronis サイバー脅威レポート 2025年下半期版」のエグゼクティブサマリー日本語版については、以下のリンクよりダウンロードしてご確認ください。

https://www.acronis.com/ja/resource-center/resource/acronis-cyberthreats-report-h2-2025/

本レポートとその調査結果の詳細については、以下のAcronisブログをご覧ください。

https://www.acronis.com/ja/blog/posts/acronis-cyberthreats-report-h2-2025-cybercriminals-are-now-scaling-attacks-with-ai/

※本稿では「検知」を、挙動、通信、相関などをもとに兆候を捉え脅威として判定しアラートを上げられること(ブロックの有無は別)とします。「検出」は、シグネチャ・ハッシュ・既知IOCなどの既知の悪性指標に一致するものを、スキャン/照合によってマルウェアとして見つけることを指します。

■アクロニスについて:

アクロニスは、マネージドサービスプロバイダー(MSP)、中小企業(SMB)、およびエンタープライズ企業のIT部門向けにネイティブに統合されたサイバーセキュリティ、データ保護、およびエンドポイント管理を提供するグローバルなサイバープロテクション企業です。アクロニスの効率性に優れたソリューションは、最小限のダウンタイムで最新のサイバー脅威を特定、防止、検出、対応、修復、復元し、データの完全性とビジネスの継続性を確保するように設計されています。アクロニスは、多様で分散したIT環境のニーズを満たす独自の機能により、MSP向けに市場で最も包括的なセキュリティソリューションを提供しています。

アクロニスは2003年にシンガポールで設立されたスイス企業です。アクロニスは、世界15か所のオフィスと50カ国以上で拠点を擁しており、Acronis Cyber Protectソリューションは150カ国に26言語で提供され、2万1千社を超えるサービスプロバイダーで利用されており75万社を超える企業を保護しています。詳細は、https://www.acronis.com/ja/ をご参照ください。

Acronis(R)は米国、およびその他の国におけるAcronis International GmbHの登録商標です。

ここに記載されるその他すべての製品名および登録/未登録商標は、識別のみを目的としており、その所有権は各社にあります。